1. TELNET 정의

**TELNET(TELetype NETwork)**은 TCP/IP 네트워크 프로토콜 중 하나로, 원격 호스트(서버)에 접속하여 명령어를 주고받을 수 있게 해주는 프로토콜입니다. 1969년 ARPANET 시절부터 존재한 매우 오래된 프로토콜로, 원격 연결을 통해 서버에서 직접 명령어를 입력하고 결과를 확인할 수 있습니다.

- 주요 특징

- 텍스트 기반의 원격 접근 프로토콜

- TCP 23번 포트를 기본적으로 사용

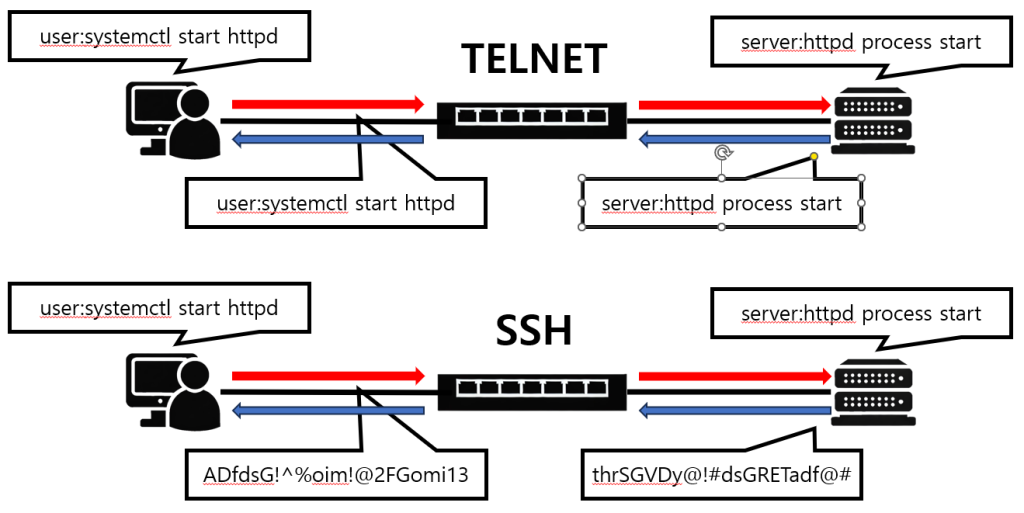

- 평문(plaintext) 전송이기 때문에 패킷 캡처 등에 취약

2. SSH 정의

**SSH(Secure SHell)**는 TELNET의 보안 취약점을 해결하기 위해 개발된 원격 로그인 및 명령어 실행 프로토콜입니다. 암호화된 연결을 통해 서버와 클라이언트 간 통신을 하므로, 중요한 정보를 안전하게 전송할 수 있습니다.

- 주요 특징

- 공개 키/비밀 키 방식 등 다양한 인증 방법 지원

- TCP 22번 포트를 기본적으로 사용

- 연결 및 데이터 전송 전 과정에서 암호화 사용

- 파일 전송 기능(SCP, SFTP 등) 지원

TELNET vs SSH: 주요 차이점

| 구분 | TELNET | SSH |

|---|---|---|

| 탄생 시기 | 1969년 ARPANET 시대 | 1995년경 (SSH-1), 그 후 SSH-2 등 발전 |

| 암호화 | 평문(plaintext) 전송 | 대칭/비대칭 키 기반으로 암호화 |

| 인증 방식 | 단순 사용자명/비밀번호 | 공개 키 인증, 비밀번호 인증 등 다양한 방식 지원 |

| 사용 포트 | 기본적으로 TCP 23번 | 기본적으로 TCP 22번 |

| 보안성 | 중간자 공격, 도청에 취약 | 매우 높은 보안 수준, 무단 도청 어려움 |

| 부가기능 | 단순 터미널 접속 | 터미널 접속, 파일 전송, 터널링 등 다양한 기능 |

- TELNET

- 장점: 설정이 간단하고, 연결에 시간이 오래 걸리지 않음

- 단점: 암호화가 전혀 되어있지 않아 보안상 매우 취약

- SSH

- 장점: 암호화를 통해 보안을 강화하고, 추가 기능(SCP, SFTP 등)으로 파일 전송까지 가능

- 단점: RSA, DSA, ECDSA 등 키 관리에 대한 이해가 필요, 보안을 위해 초기 설정이 TELNET보다 다소 복잡

TELNET과 SSH의 보안 이슈

1. TELNET

- 평문 전송

- 사용자명, 비밀번호, 명령어 등 모든 정보가 암호화 없이 전송됩니다.

- 네트워크 트래픽을 스니핑(sniffing)하면 손쉽게 정보를 탈취할 수 있습니다.

- 중간자(Man-In-The-Middle) 공격에 취약

- 공격자가 통신을 가로채면, 명령어 변조 혹은 도청이 가능합니다.

2. SSH

- 강력한 암호화

- 대칭 키와 비대칭 키 조합(세션 수립 시 키 교환)으로 통신 내용이 보호됩니다.

- 키 관리 중요

- 개인 키를 안전하게 보관하지 않으면 보안상 취약점이 생길 수 있습니다.

- 포트 스캐닝 및 무차별 대입 공격

- 22번 포트에 대한 공격이 많기 때문에, 방화벽 설정, fail2ban 등의 무차별 대입 공격 방어 수단을 사용하거나, SSH 포트를 변경(예: 2202)하기도 합니다.

요약

- TELNET

- 오래된 원격 접속 프로토콜(포트 23)

- 평문 전송, 보안 취약

- 현대에는 거의 사용되지 않음

- SSH

- 안전한 원격 접속 프로토콜(포트 22)

- 데이터 전송 전 과정에 암호화 적용

- 파일 전송(SCP, SFTP), 터널링 등 기능 지원

- 서버 관리의 기본 툴